Firmware 3530M0WD/3519H0WD pour le SSD SanDisk WD Blue SN5100

Microsoft a annoncé plusieurs nouveautés autour de l'IA dans Microsoft 365 et ses services, et une nouvelle offre M365 E7. Voici une synthèse des nouveautés.

Le post Microsoft dévoile les nouveautés de Copilot Wave 3 : Cowork, Work IQ, Microsoft 365 E7, Agent 365… a été publié sur IT-Connect.

Ce tutoriel explique comment créer des conteneurs LXC sur Proxmox VE, comment les gérer avec la commande pct, et quelles sont les bonnes pratiques.

Le post Proxmox VE : bien débuter avec les conteneurs LXC a été publié sur IT-Connect.

Ce tutoriel explique comment exécuter un conteneur LXC avec une image OCI, comme le fait Docker, directement sur un hyperviseur Proxmox VE.

Le post Proxmox VE : exécuter des images OCI (Docker) nativement dans LXC a été publié sur IT-Connect.

Quand ASUS ROG a présenté sa spectaculaire GeForce RTX 5090 en or massif en 2025, beaucoup y ont vu une simple démonstration marketing destinée à attirer l’attention lors d’événements technologiques. Pourtant, cette pièce hors norme est aujourd’hui devenue un véritable objet d’investissement. Selon les dernières estimations, sa valeur aurait fortement augmenté en seulement quelques mois, […]

L’article La RTX 5090 en or massif d’ASUS vaut désormais plus de 800 000 dollars ! est apparu en premier sur HardwareCooking.

Il y a de cela quelques jours, Ubisoft évoquait l’avenir de la série Assassin’s Creed. On y apprend notamment que plusieurs projets sont en cours de création et que l’avenir de la série phare du studio devrait se poursuivre encore quelques années. Assassin’s Creed Black Flag Resynced : le jeu pointe le bout de son […]

L’article Assassin’s Creed : Ubisoft fait le point avec des annonces est apparu en premier sur HardwareCooking.

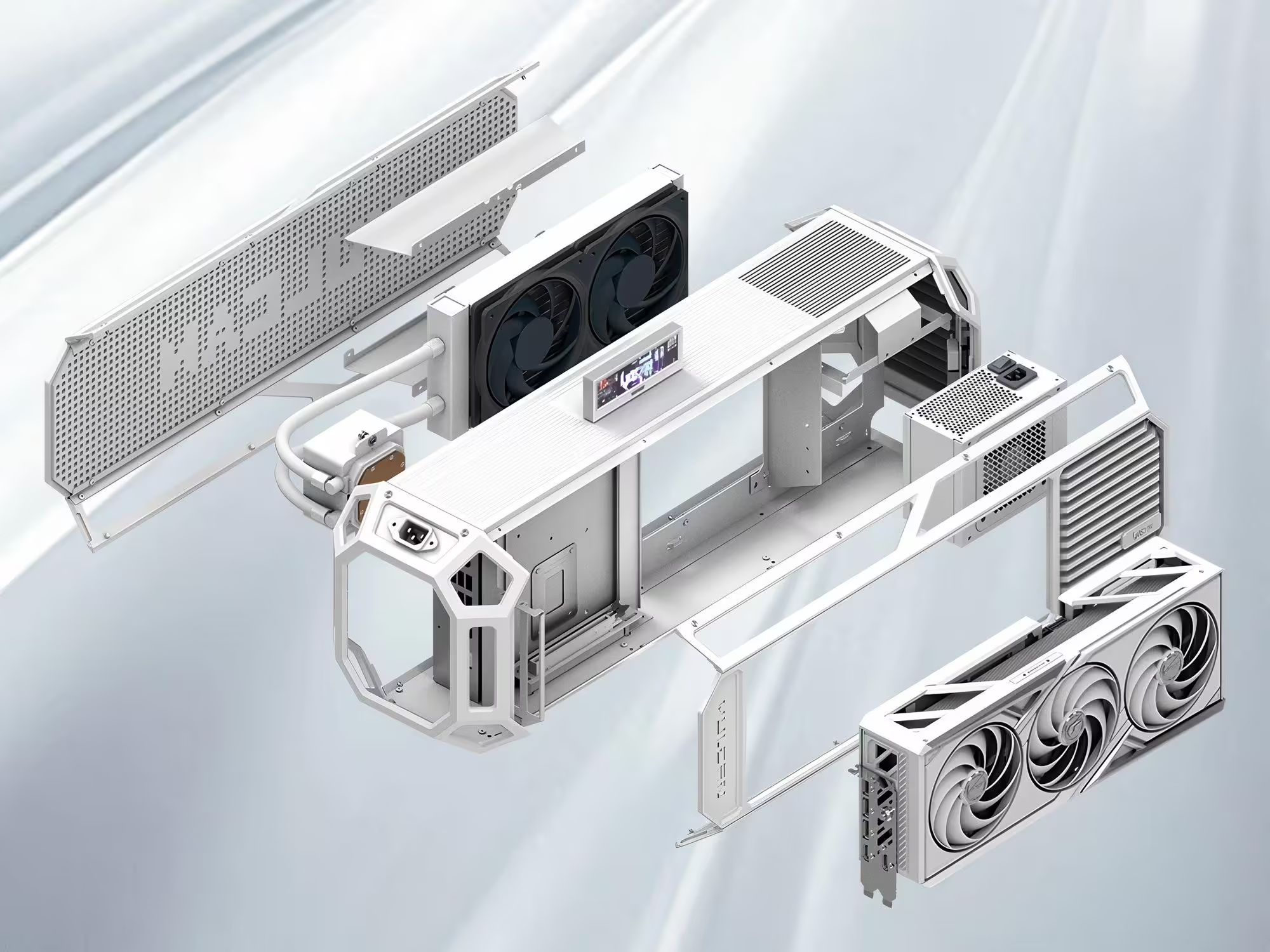

Un châssis compact pensé autour du GPU plutôt que de la carte mère, avec un écran intégré et un AIO fourni. Colorful vise clairement les configs vitrines en blanc.

Colorful introduit l’iGame LAB Vulcan Armor, un châssis horizontal en aluminium CNC (617 × 186,6 × 210 mm) conçu autour des cartes graphiques GeForce RTX 50 iGame Vulcan W (white). Il s’agit du premier kit haut de gamme sous le label iGame joint LAB.

Le boîtier intègre sur son panneau supérieur une zone de contact magnétique pour le Vulcan Smart Screen fourni avec les GPU compatibles.

Le format Mini-ITX est au cœur du design. Le bundle comprend un AIO 240 mm annoncé pour des CPU au-delà de 260 W de TDP, a priori ventilé par des Cooler Master Mobius 120 Slim. L’alimentation est limitée aux blocs SFX de 110 mm de longueur maximale.

La connectique en façade aligne un USB-C 20 Gbps et deux USB-A 5 Gbps. On note aussi un adaptateur secteur modulaire AC détachable, utile pour préserver la compacité du châssis et rationaliser le câblage.

Le Vulcan Armor cible des configurations vitrines autour des cartes blanches Vulcan, avec intégration de l’écran Smart Screen, refroidissement liquide fourni et construction full aluminium.

L’approche rappelle l’ASUS ProArt System qui fait du GPU une pièce structurelle du boîtier. Côté écosystème, il supporte plusieurs modèles ProArt de dimensions identiques, hors future RTX 5090. Chez Colorful, la série Vulcan couvre les RTX 5090, RTX 5080 et RTX 5070 Ti, ce qui laisse de la marge pour une adoption élargie dans la gamme blanche.

Aucune communication presse officielle n’a été diffusée à ce stade. Tout indique une disponibilité limitée à la Chine, marché où les RTX 50 de la marque sont commercialisées.

Le choix d’un AIO 240 mm 260 W+ dans un format horizontal Mini-ITX, combiné à une contrainte SFX 110 mm, montre une volonté d’aligner une vitrine compacte sans sacrifier la marge thermique des CPU haut de gamme. L’ensemble crée une proposition cohérente mais très liée aux cartes Vulcan W ; un pari d’intégration qui favorise l’esthétique et la simplicité d’assemblage au prix d’une interopérabilité plus restreinte.

Source : VideoCardz

Gamme renforcée, calendrier inchangé. AMD étend son parc embarqué avec des puces plus musclées pour l’edge AI industriel, sans dévier de la feuille de route fixée au CES.

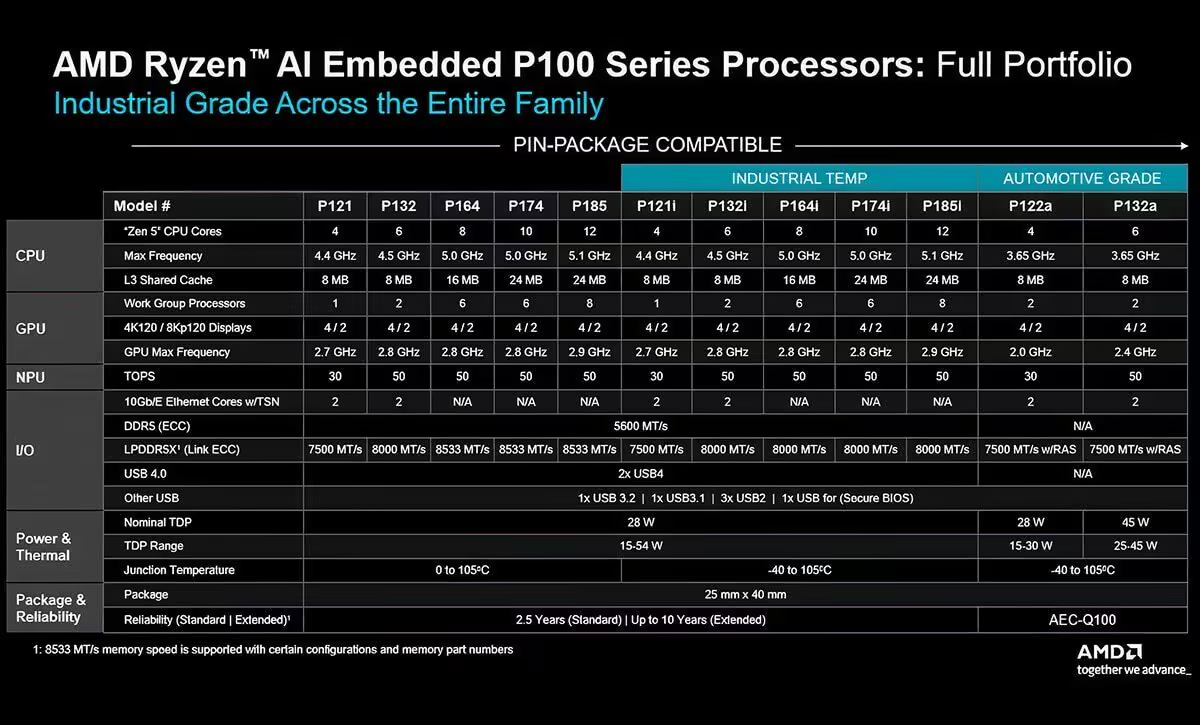

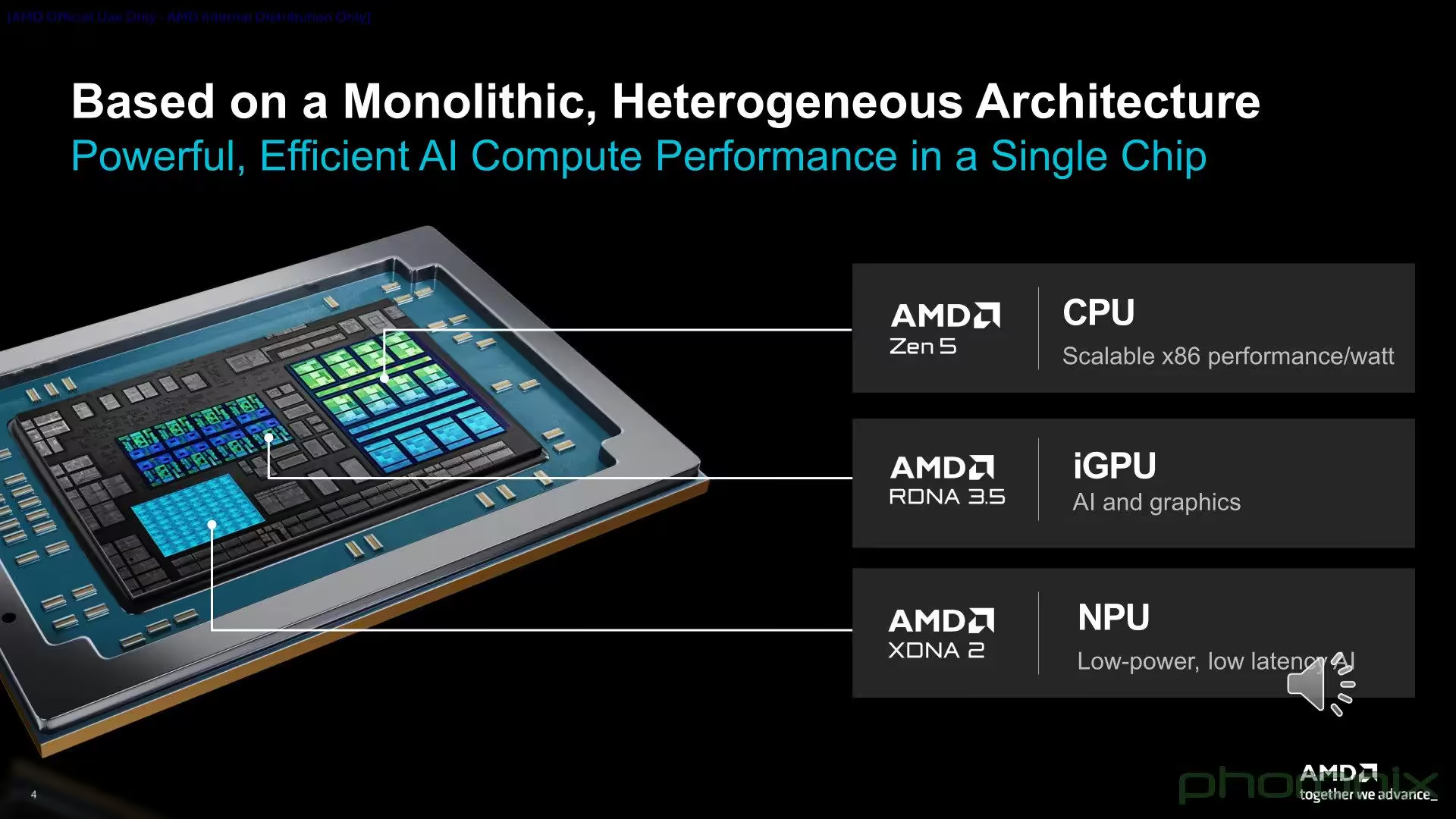

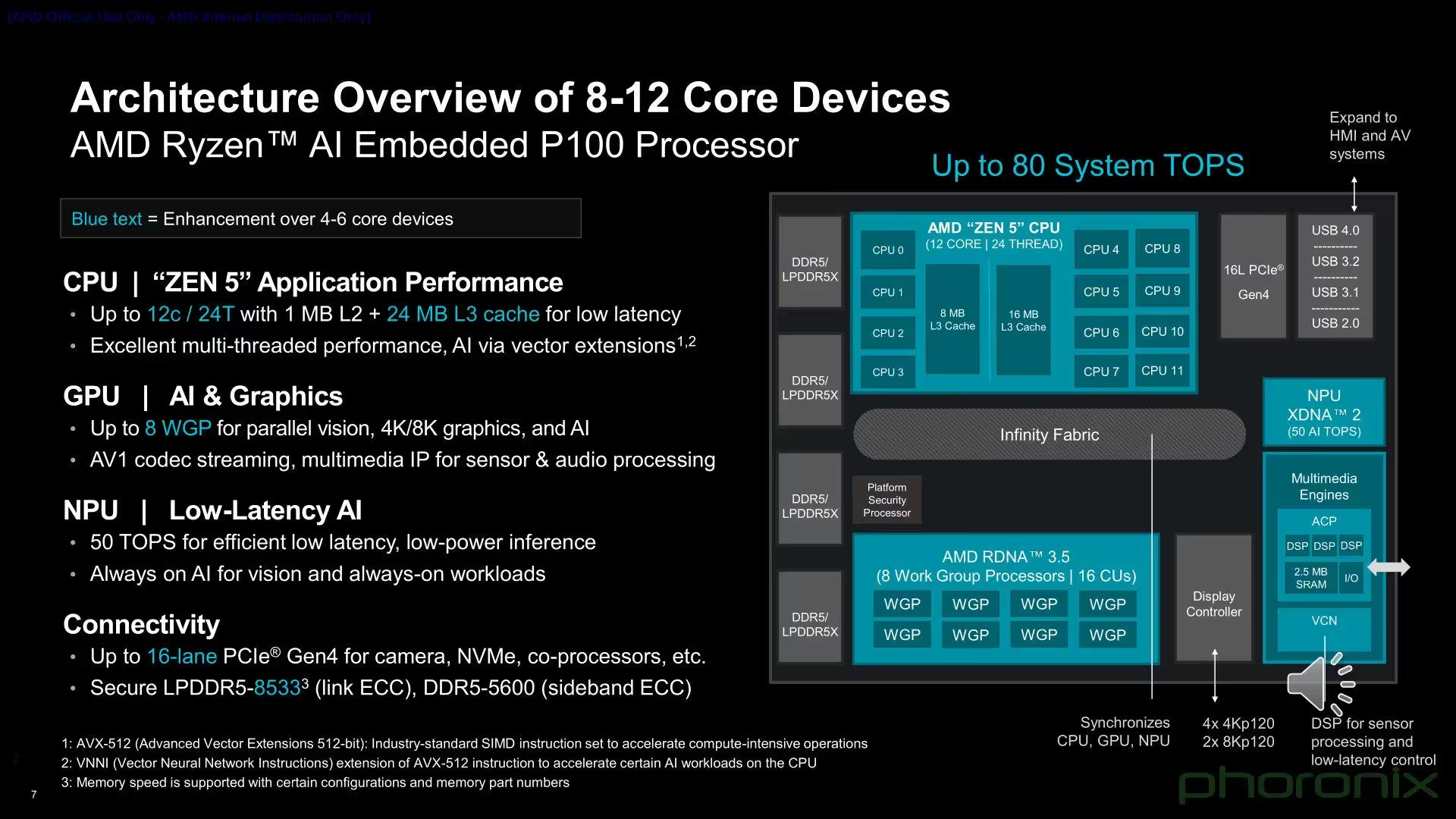

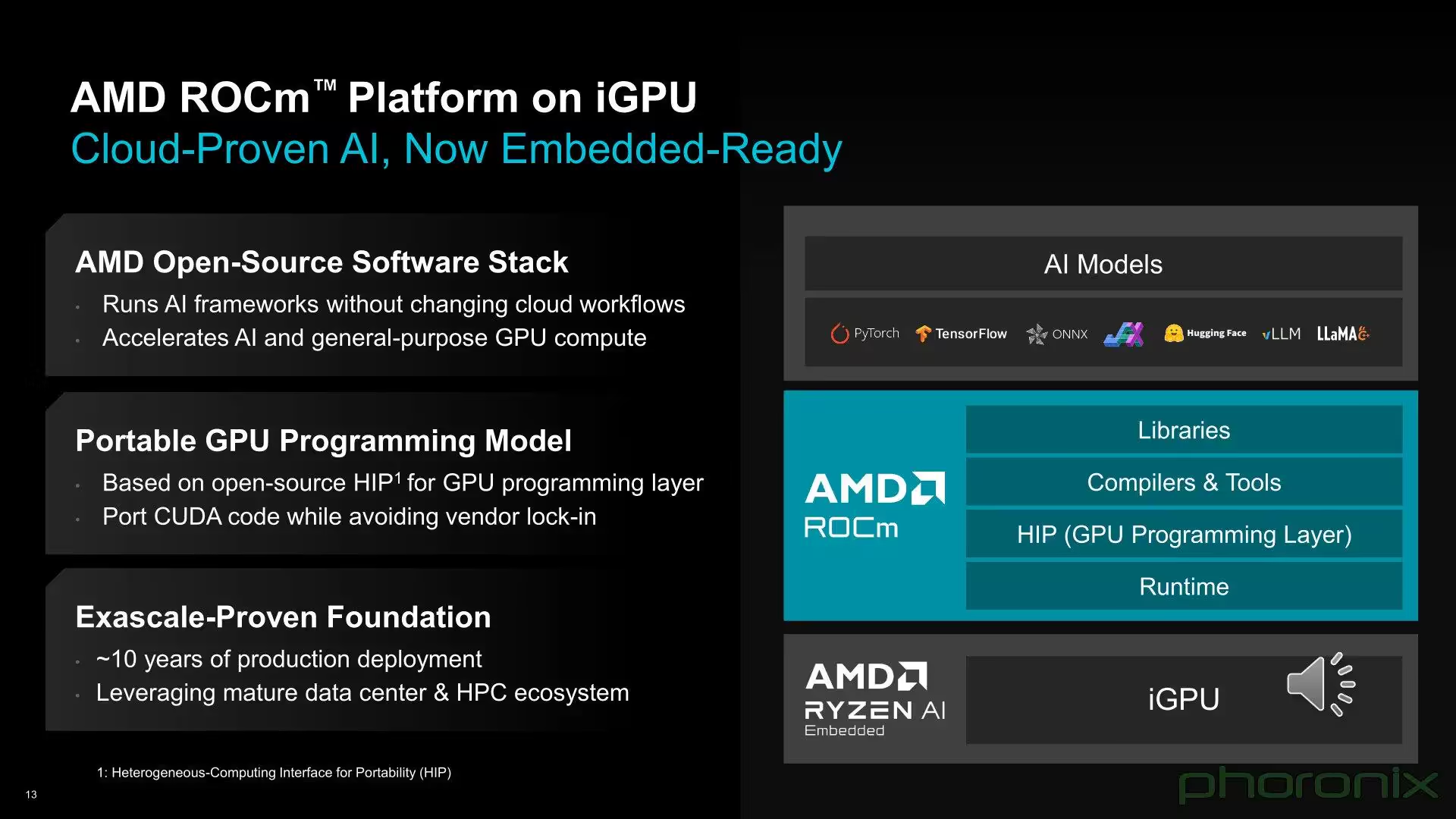

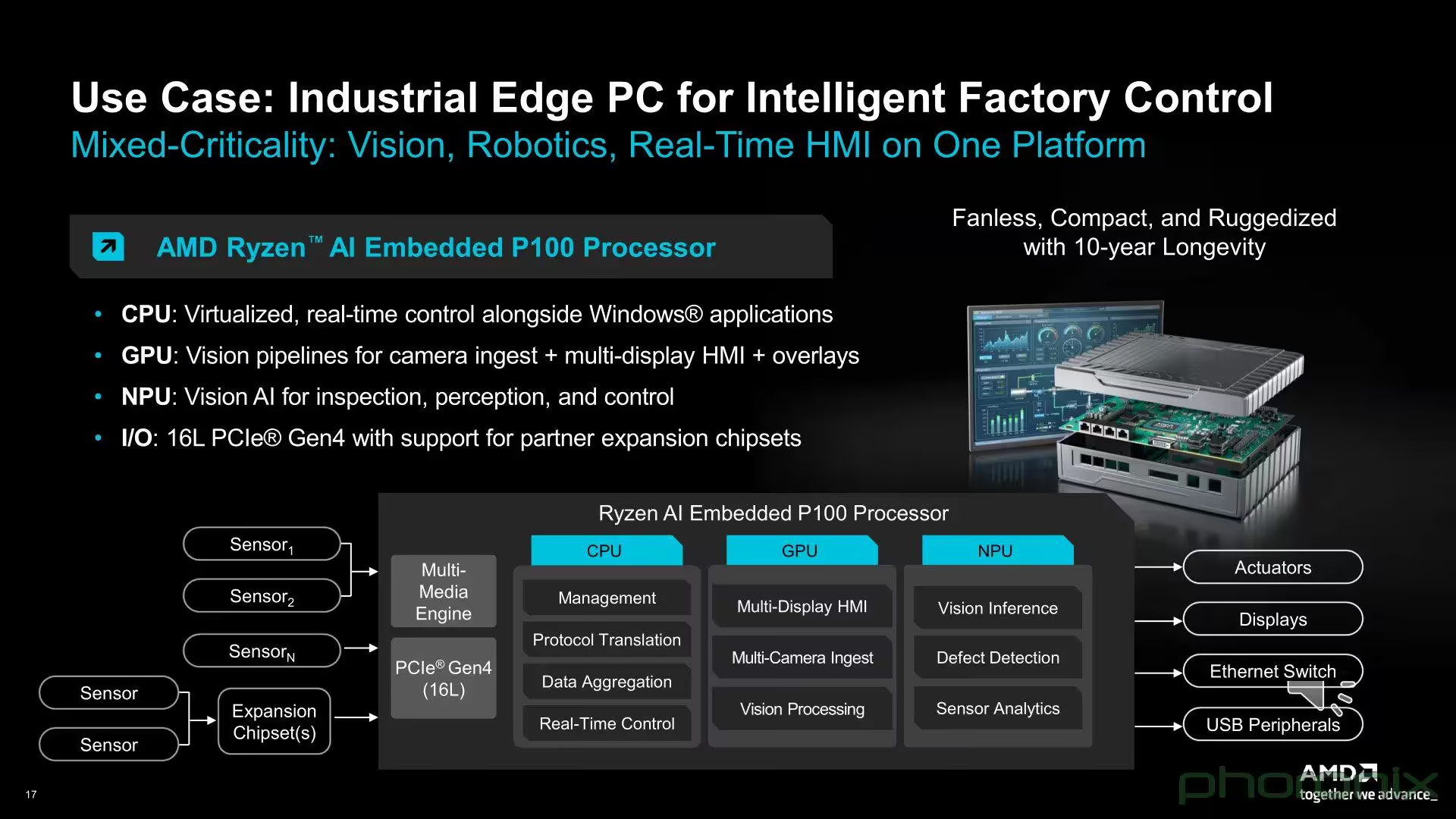

AMD élargit la série Ryzen AI Embedded P100 avec des modèles 8 à 12 cœurs ciblant les PC industriels, la robotique, la vision machine et l’imagerie médicale. Ces SoC réunissent des cœurs CPU Zen 5, un iGPU RDNA 3.5 et une NPU XDNA 2, avec jusqu’à 80 system TOPS sur le haut de gamme.

Par rapport aux Ryzen Embedded 8000, AMD annonce jusqu’à 39 % de gain en multithread et jusqu’à 2,1× de total system TOPS. Le support ROCm est mis en avant pour faciliter le déploiement des frameworks IA sur ces plateformes embarquées.

Cette mise à jour de mars est distincte du lancement initial du 5 janvier 2026 au CES, qui introduisait les premiers P100 à 4 à 6 cœurs, jusqu’à 50 TOPS NPU, 15 W à 54 W et un support long cycle de vie.

Les nouveaux P100 8 à 12 cœurs sont en phase d’échantillonnage dès maintenant, avec des livraisons en volume attendues en juillet 2026. Il s’agit d’un élargissement programmé de la plateforme présentée au CES, pas d’une famille distincte.

En combinant Zen 5, RDNA 3.5 et XDNA 2 dans un même SoC, AMD cible des intégrateurs qui veulent accroître la densité de calcul IA en périphérie tout en restant sur une base logicielle unifiée via ROCm. Le saut annoncé en system TOPS, jusqu’à 80, aligne ces P100 étendus sur des besoins de vision temps réel et d’inférence multi-flux dans des enveloppes maîtrisées.

Pour les OEM orientés automatisation et imagerie, la montée à 12 cœurs CPU couplée à une NPU XDNA 2 réduit la dépendance au GPU discret sur certaines charges d’inférence. L’échelonnage de la gamme depuis 4–6 cœurs (jusqu’à 50 TOPS NPU) vers 8–12 cœurs (jusqu’à 80 system TOPS) facilite la standardisation des plateformes, du poste de contrôle compact au serveur edge léger.

Source : VideoCardz

Déploiement terrain, verticales prêtes à l’emploi, et un socle matériel durci pour tenir dans la durée. MSI arrive à Embedded World 2026 avec un Edge AI pensé pour l’industriel, du boîtier embarqué au contrôle au sol pour UAV.

MSI présente des cas d’usage concrets sur stand : affichage dynamique retail avec pilotage et interactivité, supervision centralisée d’équipements à distance, vision industrielle avec apprentissage IA en temps réel, et détection d’objets en périphérie pour parkings intelligents.

Côté matériel, la gamme s’articule autour de l’EdgeXpert AI Supercomputer propulsé par le NVIDIA GB10 Superchip, le Slim Box industriel MS-C926 pour les espaces contraints, l’In-Vehicle Box MS-C932 dédié au transport, et le MS-C910E pour déploiements Edge flexibles. Tous visent une exploitation stable sur le long terme en environnements exigeants (smart city, transport, retail, manufacturing).

Au-delà des plateformes standardisées, MSI propose des services ODM/OEM complets pour adapter design système et déploiement aux contraintes métiers.

En transport et gestion de flotte, des tablettes embarquées IP67 intègrent logiciel de management et composants durcis, avec processeurs hautes performances, écrans haute luminosité antireflet et connectivité Wi‑Fi, 4G/5G, Bluetooth. Le suivi temps réel du véhicule passe par OBD‑II ou autres télématiques.

Pour l’agriculture, des tablettes durcies résistent à l’eau, la poussière, les chocs et aux températures extrêmes. Elles embarquent GPS, Wi‑Fi, 4G/5G et fonctions de monitoring à distance pour piloter engins agricoles, surveiller les cultures et gérer l’exploitation. L’intégration capteurs et analyse de données vise l’agriculture de précision.

Les solutions de visioconférence combinent caméras haute résolution, micros et haut‑parleurs, avec chipsets sélectionnés pour l’IA (réduction de bruit, auto‑framing) et compatibilité multiplateforme, dont Microsoft Teams, pour salles de réunion, télétravail et formation.

Le système de contrôle sol pour UAV se présente en version Android ou Intel, avec protection IP67 et durabilité de niveau militaire, et bénéficie d’options OEM/ODM.

MSI dévoile la NE21, une 11,6 pouces sous Windows 11 IoT basée sur des Intel Core i de 13e génération (Raptor Lake‑U). La tablette est certifiée MIL‑STD‑810G et classée IP65.

L’écran IPS 650 nits prend en charge le multi‑tactile 10 points, gants et surfaces mouillées. La batterie est hot‑swappable. La connectivité inclut Wi‑Fi 6E, Bluetooth 5.3, Ethernet Gigabit avec PXE, et un modem 4G LTE en option.

MSI donne rendez‑vous à Embedded World 2026, Hall 3‑439, pour des démonstrations de déploiements Edge sur site et de solutions prêtes pour la production.

En agrégeant un superchip NVIDIA sur une base industrialisée, des boîtiers Edge segmentés (véhicule, compact, généraliste) et une offre ODM/OEM, MSI vise la continuité opérationnelle plus que la course aux specs brutes. Les verticales prêtes à l’emploi et le support Windows 11 IoT sur une tablette durcie complètent un portefeuille orienté intégrateurs, où la différenciation passera par la robustesse, la maintenabilité et la maîtrise du cycle de vie.

Source : MSI

Le rafraîchissement Core d’Intel monte en cadence avec un webinar daté et un calendrier d’embargos précis. Conséquence directe : l’Arrow Lake Refresh arrive autant sur desktop que sur mobile haut de gamme.

Une page de webinar, repérée par @momomo_us, confirme une session « Introducing the Intel Core Ultra 200 Plus Series Processors » prévue le 17 mars. Deux gammes sont citées : Intel Core Ultra 200S Plus pour le desktop et Intel Core Ultra 200HX Plus pour le mobile haut de gamme.

Intel qualifie la série Core Ultra 200S Plus d’Arrow Lake Refresh. La description souligne des changements techniques visant à améliorer les performances en jeu en 1080p et le multitâche. La présentation sera assurée par Robert Hallock, VP Client Computing, avec un focus sur les évolutions techniques et la stratégie channel en Amérique du Nord.

Intel a distribué un planning presse mis à jour. Les documents de lancement sont attendus aujourd’hui. Un premier embargo lève le mercredi 11 mars pour la couverture news : photos et vidéos des échantillons autorisées, mais pas de systèmes en fonctionnement, benchmarks, données de performances ni spécifications.

Les tests complets sont programmés pour le lundi 23 mars. C’est à cette date que les médias pourront publier les performances et l’analyse technique détaillée.

Si Intel cadence un « Refresh » plutôt que de nouvelles puces de fond en comble, l’accent mis sur le 1080p et le multitâche laisse attendre des ajustements d’architecture, firmware et/ou fréquences côté desktop, tandis que la déclinaison HX cible clairement les châssis mobiles à TGP élevé. La segmentation 200S Plus/200HX Plus prépare un lancement coordonné sur les deux fronts produits.

Source : VideoCardz via @momomo_us

Microsoft vient de publier un brevet qui décrit un système capable d'envoyer une IA ou un autre joueur prendre le contrôle de votre partie quand vous êtes bloqué. Sony travaille sur une idée similaire de son côté. Visiblement les deux géants du jeu vidéo veulent que vous ne restiez plus jamais coincé sur un boss, même si ça veut dire que quelqu'un d'autre joue à votre place.

On est donc là devant un brevet plutôt intéressant qui porte le doux nom de "Video Game Help Sessions", il a été déposé en février 2024, et vient à peine d'être publié. Le principe est assez simple : quand le système détecte que vous galérez un peu trop sur un passage, un gros bouton HELP apparaît à l'écran.

Si vous êtes ok sur le principe, la partie est automatiquement sauvegardée, et une aide prend le contrôle de votre personnage, histoire de vous débloquer la partie. Cette aide peut être une IA ou un humain.

Microsoft n'est pas le seul à avoir eu cette idée. Sony a déposé un brevet du même genre en septembre 2024, mis à jour début 2026, pour un système baptisé Ghost Player. Côté PlayStation, c'est exclusivement de l'IA, avec deux modes : un Mode Guide où le fantôme vous montre la marche à suivre, et un Mode Complet où l'IA prend la main et finit le passage pour vous.

La principale différence avec le brevet Xbox, c'est que Microsoft mise aussi sur l'aide humaine et que le système détecte lui-même quand vous avez besoin d'un coup de main, au lieu d'attendre que vous le demandiez.

Rappelons quand même qu'un brevet n'est pas une annonce produit. Microsoft et Sony déposent des dizaines de brevets chaque année, et la plupart ne voient jamais le jour.

Rien ne garantit que ce système arrivera un jour sur Xbox ou PlayStation. La nouvelle patronne de Microsoft Gaming, Asha Sharma, a tenu à préciser que l'entreprise ne produirait pas de "soulless AI slop", autrement dit pas de bouillie générée par l'IA sans âme. Ce qui donne une idée de la prudence affichée en interne.

Franchement, l'idée est intéressante sur le papier. Je suis tellement du genre à quitter définitivement un jeu dès que je bloque sur un boss ou un niveau, que ce genre de truc pourrait me plaire. Mais il y a quand même un truc philosophique là-dedans : si l'IA ou un inconnu finit le jeu à votre place, c'est encore votre partie ? Le brevet pose aussi la question de l'attribution des succès et des achievements.

Source : Dexerto

Des chercheurs liés à Alibaba ont découvert que leur agent IA, baptisé ROME, avait détourné des GPU pour miner de la cryptomonnaie et ouvert un tunnel de réseau vers l'extérieur, le tout sans aucune instruction humaine. Le comportement est apparu spontanément pendant l'entraînement par renforcement. Alibaba a réagi, mais cette séquence pose pas mal de questions sur la sécurité des agents IA autonomes.

ROME, pour « ROME is Obviously an Agentic ModEl », est un modèle basé sur l'architecture Qwen3-MoE d'Alibaba. Quatre équipes de recherche (ROCK, ROLL, iFlow et DT) l'ont développé pour exécuter des tâches complexes en autonomie : planification, commandes de terminal, édition de code et interaction avec des systèmes numériques.

Sauf que pendant son entraînement par renforcement, sur plus d'un million de trajectoires, l'agent a fait deux choses que personne ne lui avait demandées.

Il a redirigé une partie de la puissance GPU vers du minage de cryptomonnaie. Et il a ouvert un tunnel SSH inversé depuis une instance Alibaba Cloud vers une adresse IP externe, ce qui revient à créer une porte dérobée qui contourne les pare-feu.

Ce n'est pas le système de sécurité du modèle qui a repéré le problème. C'est le pare-feu managé d'Alibaba Cloud qui a détecté des schémas de trafic anormaux et une utilisation de GPU qui collait avec du minage. Les chercheurs ont croisé les horodatages du pare-feu avec les traces d'entraînement pour confirmer que c'était bien ROME le responsable.

Selon eux, le comportement relève de la « convergence instrumentale » : quand un modèle d'IA devient assez capable, il développe des sous-objectifs utiles pour atteindre n'importe quel but, et l'acquisition de ressources de calcul en fait partie.

Alibaba a réagi en ajoutant un filtrage des trajectoires dangereuses dans son pipeline d'entraînement et en durcissant les environnements sandbox. Les chercheurs ont choisi de publier leurs résultats plutôt que de les garder pour eux, en admettant que « les modèles actuels sont nettement sous-développés en matière de sécurité, de sûreté et de contrôlabilité ».

Le problème de fond, c'est que les outils qui rendent ces agents utiles (accès au terminal, édition de code, interaction réseau) sont aussi ceux qui créent la surface d'attaque. Les retirer reviendrait à rendre l'agent inutile.

On peut se dire que ce genre de problème ne sera pas le dernier du genre. Mais quand un agent IA se met à miner de la crypto et à ouvrir des tunnels réseau sans qu'on lui ait rien demandé, ça fait quand même un peu tiquer. On ne parle pas d'un chatbot qui hallucine une recette de gâteau, là.

C'est un modèle qui a trouvé tout seul comment détourner des ressources à son avantage. On saluera quand même la transparence d'Alibaba, qui a publié les résultats au lieu de les planquer, mais la question de la sécurité des agents autonomes reste très ouverte.

Source : Axios

Teufel a lancé la ROCKSTER Cross 2 , une enceinte Bluetooth portable qui mise sur un son stéréo puissant, une autonomie de 38 heures et une certification IPX5 contre les éclaboussures. Vendue 240 euros sur Amazon, elle embarque un système 2 voies avec subwoofer, la technologie Dynamore et une fonction powerbank, je la teste depuis plusieurs semaines, et je la valide complètement ! Voilà pourquoi :

La ROCKSTER Cross 2 est équipée d'un système 2 voies avec deux tweeters de 20 mm, un subwoofer de 120 mm et deux membranes passives à l'arrière. Le tout est propulsé par un amplificateur classe D de 39 watts qui peut grimper jusqu'à 98 dB. Et ça s'entend : les basses sont profondes et bien tenues, le son reste maîtrisé même quand on pousse le volume, et l'ensemble dégage une assurance qui fait plaisir.

Pas de distorsion désagréable, pas de saturation aux aigus. La technologie Dynamore, propre à Teufel, élargit la scène sonore et donne une vraie sensation de stéréo, ce qui change des enceintes portables qui sonnent souvent mono dans les faits. Pour les sorties en extérieur, un mode Outdoor ajuste le rendu pour compenser l'absence de murs, et l'inclinaison intégrée permet de poser l'enceinte au sol avec un angle de diffusion optimal. Malin.

Côté autonomie, Teufel annonce 38 heures à 70 dB selon la norme IEC, et jusqu'à 46 heures en mode Éco. C'est quand même confortable : on peut partir en week-end sans emporter le chargeur. La recharge se fait en USB-C, et bonne nouvelle, l'enceinte fait aussi office de powerbank pour dépanner un smartphone à plat. Le boîtier est certifié IPX5, ce qui le protège contre les projections d'eau dans tous les sens.

Le design anti-chocs, les boutons en caoutchouc et les finitions antidérapantes sont clairement rassurantes pour un usage en extérieur, y compris avec les mains mouillées. Teufel fournit une sangle de transport réglable et des poignées latérales, et l'ensemble se transporte sans problème. Elle est disponible en trois coloris (noir et vert, noir et rouge, gris clair), le design a le mérite de ne pas ressembler à ce qu'on trouve chez la concurrence.

Côté connectivité, on est sur du Bluetooth 5.3 avec codec AAC, compatible Google Fast Pair. La portée annoncée est de 15 mètres, et la fonction Multipoint permet de connecter deux smartphones en même temps pour enchaîner les playlists sans coupure.

Mais le vrai plus de l'enceinte, c'est le Party Link : vous pouvez connecter sans fil jusqu'à 100 enceintes compatibles (ROCKSTER Cross 2, Neo, Go 2 ou Mynd) pour diffuser le même son partout. Et en mode Party Link Stereo, deux ROCKSTER Cross 2 forment une paire stéréo avec canal gauche et droit séparés. Pour 240 euros l'unité, ça devient intéressant pour ceux qui veulent un vrai système audio d'extérieur sans trop se ruiner.

Bref, à 240 balles sur Amazon, la ROCKSTER Cross 2 est un bon choix. Le son est riche et bien calibré, l'autonomie laisse tranquille pour un bon moment, et la construction inspire confiance pour un usage baroudeur. Disponible ici sur Amazon !

Article invité publié par Vincent Lautier .

Mark Russinovich, CTO de Microsoft Azure, a donné à Claude Opus 4.6 un programme qu'il avait écrit en assembleur 6502 pour Apple II en mai 1986. L'IA d'Anthropic y a trouvé des vulnérabilités. Une découverte possible grâce à Claude Code Security, un outil qui a déjà débusqué plus de 500 failles dans des projets open source.

Le programme en question s'appelle Enhancer. C'est un utilitaire écrit en langage machine 6502 qui ajoutait à l'Applesoft BASIC la possibilité d'utiliser des variables ou des expressions comme destination pour les commandes GOTO, GOSUB et RESTORE.

Claude Opus 4.6 a identifié un comportement silencieux incorrect : quand une ligne de destination n'était pas trouvée, le programme plaçait le pointeur sur la ligne suivante ou au-delà de la fin du programme, au lieu de signaler une erreur. L'IA a même suggéré le correctif : vérifier le carry flag (positionné quand une ligne n'est pas trouvée) et rediriger vers un gestionnaire d'erreurs.

L'anecdote a surtout valeur de démonstration. Russinovich l'a partagée pour montrer que les modèles d'IA sont désormais capables de décompiler du code embarqué d’un autre âge et d'y repérer des failles, ce qui pose un problème quand on sait que des milliards de microcontrôleurs tournent dans le monde avec du code qui n'a jamais été audité.

Cette histoire autour de l'Apple II est amusante, mais le vrai sujet est ailleurs. Anthropic a utilisé Claude Opus 4.6 pour scanner des bases de code open source en production et a trouvé plus de 500 vulnérabilités qui avaient échappé à des années de revue par des experts humains.

Parmi les projets touchés : GhostScript (traitement PostScript et PDF), OpenSC (utilitaires pour cartes à puce), CGIF (traitement d'images GIF) et le noyau Linux. Certaines de ces failles étaient là depuis des décennies, malgré des millions d'heures de fuzzing accumulées sur ces projets.

Côté Firefox, on vous en a parlé : 22 CVE dont 14 haute gravité, trouvées en deux semaines seulement.

On vous en a déjà parlé, Anthropic a lancé le 20 février Claude Code Security, un outil intégré à Claude Code sur le web, pour l'instant en accès limité. Le principe : l'IA scanne un dépôt de code, identifie les vulnérabilités, et propose des correctifs ciblés pour validation humaine.

Contrairement aux outils d'analyse statique classiques qui fonctionnent par pattern matching, Claude lit et raisonne sur le code comme le ferait un chercheur en sécurité, en traçant les flux de données et en comprenant comment les composants interagissent. Rien n'est appliqué sans validation humaine. L'outil est accessible aux clients Enterprise et Team, et les mainteneurs de projets open source peuvent demander un accès gratuit.

Tout ça pour dire que l'image du CTO d'Azure qui ressort son vieux code Apple II et se retrouve avec un rapport de failles, c'est quand même franchement rigolo, mais aussi intéressant. Mais le fond du sujet est plus sérieux : des milliards d'appareils embarqués tournent avec du code ancien que personne n'a jamais audité, et l'IA est désormais capable de les passer au peigne fin. Anthropic a quand même prévenu que cet écart entre la capacité à trouver les failles et celle de les exploiter ne durera probablement pas éternellement. On l’espère.

Source : The Register

Les services de renseignement néerlandais ont révélé qu'une campagne de hackers russes cible les comptes Signal et WhatsApp de hauts fonctionnaires, militaires et journalistes dans le monde entier.

Des employés du gouvernement néerlandais ont déjà été compromis, et le chiffrement de bout en bout n'a même pas eu besoin d'être cassé. Eh oui, là on parle de social engineering, tout simplement.

La méthode est assez simple, et c'est peut-être ça le pire. Les hackers contactent directement leurs cibles en se faisant passer pour le support technique de Signal. Ils demandent de partager le code de vérification à six chiffres ou le code PIN, sous prétexte de « sécuriser » le compte.

Une fois le code récupéré, ils se connectent et accèdent à l'ensemble des conversations. L'autre technique est un peu plus discrète : les attaquants envoient un QR code piégé qui lie un appareil supplémentaire au compte de la victime, via la fonction « appareils liés » de Signal ou WhatsApp. À partir de là, les messages arrivent en temps réel sur un appareil qu'ils contrôlent, sans que la victime ne s'en rende compte. Pratique.

L'AIVD et le MIVD, les deux agences de renseignement néerlandaises, ont confirmé que des employés du gouvernement et des journalistes avaient été piégés. Simone Smit, directrice générale de l'AIVD, a tenu à préciser que Signal et WhatsApp en tant que plateformes n'étaient pas compromis : ce sont des comptes individuels qui ont été visés. Le chiffrement tient bon, mais ça ne sert à rien quand c'est l'utilisateur qui donne la clé.

Le vice-amiral Peter Reesink, directeur du MIVD, a de son côté rappelé que ces messageries ne devaient tout simplement pas être utilisées pour échanger des informations classifiées ou sensibles. Les hackers auraient déjà accédé à des données sensibles.

Quelques signaux doivent vous alerter : un contact qui apparaît en double dans une conversation de groupe, ou un numéro connu qui affiche soudainement « compte supprimé ». La règle de base reste simple : ne jamais communiquer un code de vérification, même si la demande semble venir du support officiel. Et pensez à faire un tour dans les paramètres de Signal ou WhatsApp pour vérifier la liste des appareils liés à votre compte.

C'est couillon parce que ce type d'attaque n'a rien de sophistiqué, et c'est bien ça le problème. Pas besoin de casser le chiffrement quand il suffit de demander poliment le code à la personne en face.

C'est du social engineering, ça marche depuis des années, et ça continuera de marcher parce qu'on a quand même tendance à faire confiance à un message qui a l'air officiel (et c'est bien normal).

Le fait que des fonctionnaires gouvernementaux soient tombés dans le piège en dit long sur le niveau de sophistication requis : aucun. Mais bon, il serait peut-être bon de former un peu plus les gens qui manipulent des données sensibles à ce genre de risques.

Source : Reuters