Une attaque particulièrement bien ficelée cible des utilisateurs Apple

Les tentatives de phishing, relativement simples voire simplistes il y a quelques années, deviennent de plus en plus sophistiquées, au point qu’il pourrait devenir difficile de discerner certaines d’une conversation légitime avec une entreprise. Un utilisateur Apple, Eric Moret, a été la cible d’une de ces tentatives particulièrement bien ficelées.

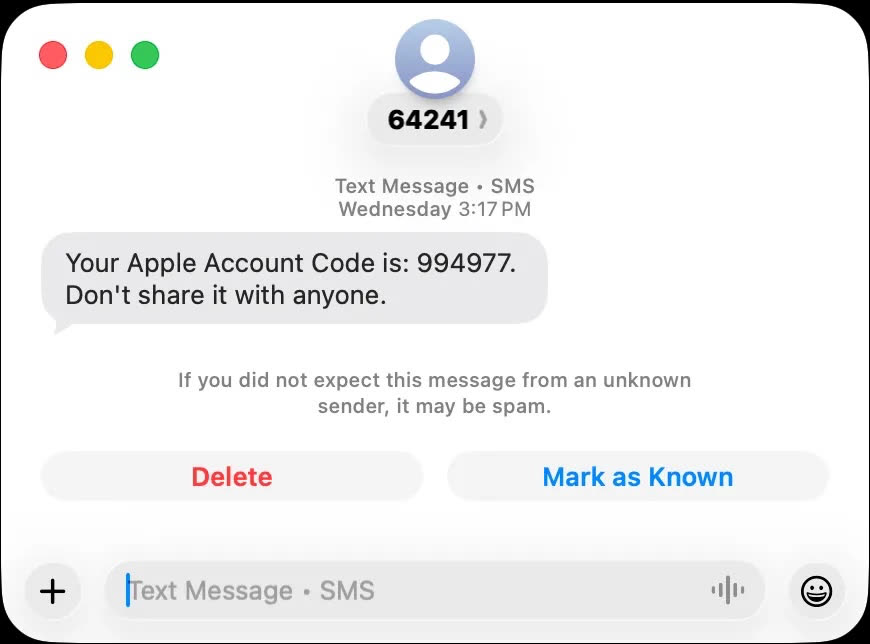

Tout à commencé par un message texte contenant le bien connu code à six chiffres permettant d’authentifier une demande de connexion à un compte protégé par le système à double facteurs. Signe que la demande était légitime, elle est apparue sur tous les appareils de l’utilisateur à la fois, indiquant un envoi depuis les serveurs officiels d’Apple. Par la suite, un appel automatique a encore une fois laissé une suite de six chiffres sensés permettre d’autoriser une connexion sur un nouvel appareil. Clairement, quelqu’un essayait d’utiliser le compte en question.

L’affaire a pris une autre tournure quelques minutes plus tard : une personne bien réelle a appelé Eric Moret, indiquant faire partie du support Apple, et ne faisant aucun mystère sur la raison de son appel :

Votre compte Apple est en train de subir une attaque. Nous avons ouvert un ticket pour vous aider, quelqu’un va vous contacter rapidement.

Dix minutes plus tard, un nouvel appel est arrivé, cette fois bien plus long : après avoir ouvert un cas réel sur le site Apple au nom de la victime, l’interlocuteur a mené Eric Moret tout au long des étapes consistant à mettre un nouveau mot de passe sur son compte, en passant par l’e-mail qui venait de lui être envoyé. L’e-mail respectait non seulement tous les codes Apple, mais l’adresse de l’expéditeur était AppleSupport@email.apple.com. Rien d’étrange, et Eric suit donc la procédure pour réinitialiser son mot de passe, avec la personne au bout du fil.

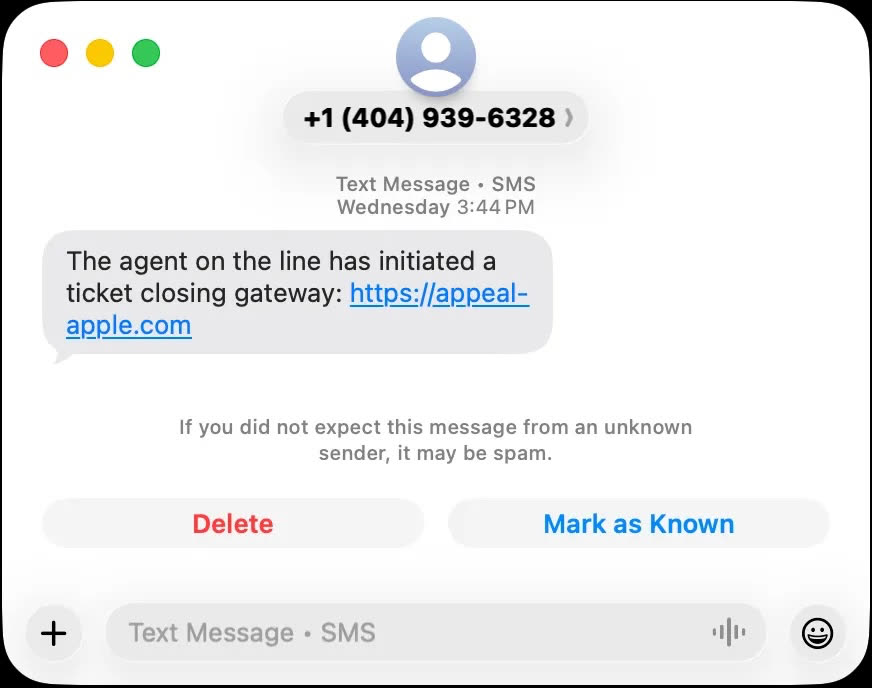

Mais alors, comment l’arnaqueur prend possession du compte Apple, si tout est officiel ? C’est la clôture du dossier qui contient toute la machination : à la fin de la conversation, l’interlocuteur lui a signalé qu’il allait recevoir un message l’invitant à clore le ticket après avoir vérifié que tout fonctionnait. Message qui n’a pas tardé à arriver.

Sans se préoccuper plus que ça de la légitimité de ce message, Eric clique sur le lien. Lien qui l’envoie sur une page reprenant parfaitement les codes d’Apple, encore une fois, et indiquant précisément les étapes qu’il a suivi, du ticket ouvert au mot de passe changé, en passant par le verrouillage préventif de son compte. Ne restait plus qu’à clôturer le ticket.

L’interlocuteur toujours en ligne avec Eric, lui signale qu’il va recevoir un dernier code de confirmation à rentrer sur la page pour pouvoir boucler le dossier, et retourner à ses occupations. Le SMS arrive avec les six chiffres, qu’Eric rentre sur la page.

Les pirates ont maintenant accès à son compte : la page appeal-apple.com n’appartenant pas à Apple mais aux malandrins, il vient ainsi de donner les clés de son compte Apple aux vilains de l’histoire.

L’instant d’après, Eric reçoit un e-mail lui indiquant qu’un Mac mini venait de se connecter grâce à ses identifiants Apple. Sans se démonter, son interlocuteur lui indique que c’est normal, et que ça fait partie du process.

Eric Moret a eu la sage précaution de refaire la manipulation de réinitialisation de son mot de passe, sans l’aide de son interlocuteur cette fois. Bien lui en a pris, sinon son compte serait resté aux mains des pirates.

Les attaques sophistiquées comme celle-ci sont encore rares, mais elles sont amenées à se multiplier. Les nouveaux délinquants du milieu savent très bien que les e-mails jouant sur la peur du piratage, avec des bandeaux rouges clignotants ne servent plus à grand chose. Ils sont donc passés à des attaques bien plus ingénieuses, et plus difficiles à discerner de la réalité. Moralité : il faut redoubler de vigilance, et l’authentification à deux facteurs n’est pas l’alpha et l’oméga de la protection... elle peut même se retourner contre son utilisateur.