La faille ayant mis SharePoint à terre viendrait d’un partenaire de sécurité informatique de Microsoft

Il y a trois jours, Microsoft a vécu une attaque massive de ses serveurs SharePoint, menant à un petit vent de panique chez les entreprises utilisant ce système. Selon Bloomberg, la fuite ne viendrait pas de très loin.

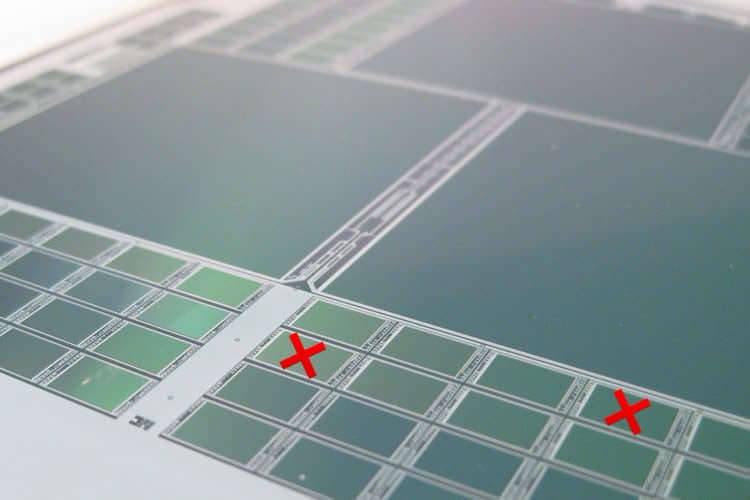

Après avoir comblé la faille, Microsoft tente de comprendre d’où est venue l’attaque. Il faut dire qu’elle a fait des dégâts, menant à la compromission de 400 agences gouvernementales et entreprises privées, dont l’US National Nuclear Security Administration, responsable de l’entretien des missiles nucléaires américains. Et une coïncidence étrange est apparue.

Microsoft entretient depuis 17 ans le programme MAPP (Microsoft Active Protection Program), qui permet à des partenaires triés sur le volet de recevoir en avance les contenus des patchs de sécurité déployés par l’entreprise, généralement 24 heures à l’avance.

La faille, dévoilée à Microsoft par le chercheur Dinh Ho Anh Khoa durant le Pawn2Own de Berlin, au mois de mai, a nécessité 60 jours à Microsoft pour la combler, et n’avait jusque là pas été utilisée. Or, le programme MAPP a annoncé aux entreprises partenaires le contenu du patch 24h à l’avance... pile poil le moment où cette faille a été exploitée, et a permis l’intrusion sur des centaines de serveurs SharePoint de par le monde.

Ce n’est pas la première fois que le programme est mis en cause : déjà en 2012, Microsoft a accusé Hangzhou DPTech d’avoir laissé fuiter les informations reçues, permettant l’exploitation d’une faille. En 2021 encore, l’entreprise a suspecté deux entreprises chinoises d’avoir donné la faille au groupe Hafnium, permettant l’intrusion dans des dizaines de milliers de serveurs Exchange, dont ceux de l’European Banking Authority ou encore le parlement Norvégien.

Et cette fois encore, la Chine serait l’origine de la fuite, utilisée par les groupes Linen Typhoon et Violet Typhoon, sponsorisés par le gouvernement chinois. Bien entendu, le gouvernement chinois par l’intermédiaire de son ambassade aux USA dément tout lien avec l’affaire, mais quoi qu’il en soit, le mal est fait. Il semble toutefois que certaines entreprises partenaires du programme aient quelques conflits d’intérêts, étant à la fois membre participant et partie prenante du programme de recherche de failles du gouvernement chinois.

Si Microsoft serre la vis à chaque fois, et expurge la liste des bénéficiaires malhonnêtes, il semble que ça ne soit toujours pas suffisant, et que le programme puisse être stoppé suite à cette troisième fuite.